Как защитить конфиденциальную информацию на компьютере

Любая конфиденциальная информация должна храниться в защищенном виде - это аксиома. Ее надо шифровать даже на домашнем компьютере и в том случае, если компьютер защищен паролем. А уж на ноутбуке, с которым вы куда-то ездите и где велика вероятность, что он потеряется или его украдут, конфиденциальные данные должны быть защищены в любом случае!

Любая конфиденциальная информация должна храниться в защищенном виде - это аксиома. Ее надо шифровать даже на домашнем компьютере и в том случае, если компьютер защищен паролем. А уж на ноутбуке, с которым вы куда-то ездите и где велика вероятность, что он потеряется или его украдут, конфиденциальные данные должны быть защищены в любом случае!

Многие пользователи не связываются с защитой и шифрованием, потому что считают, что это все делается как-то очень сложно. Между тем существуют очень простые и даже элементарные способы сделать защищенную флешку (папку, целый диск).

Удобнее всего использовать так называемое "шифрование на лету". Это когда с помощью специального сервиса или с помощью специальной программы создается защищенный контейнер (флешка, диск, файл), а при подключении к контейнеру после ввода соответствующего пароля контейнер виден в системе как обычный логический диск и вы работаете с ним как с обычным диском: вся структура файлов и папок прекрасно видна, вы можете производить с ними любые действия. А при отключении контейнера он превращается в защищенную структуру, где даже список файлов посмотреть нельзя.

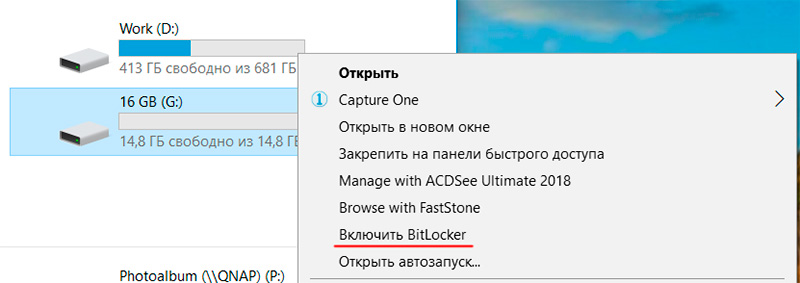

С флешками и внешними дисками все просто: для них можно использовать сервис самой операционной системы Windows (для Windows Vista и новее) под названием Bitlocker.

Работает это следующим образом. Подключаете флешку (или внешний диск) к компьютеру. В "Этот компьютер" на значке подключенного устройства щелкаете правой кнопкой мыши и в контекстном меню выбираете "Включить Bitlocker".

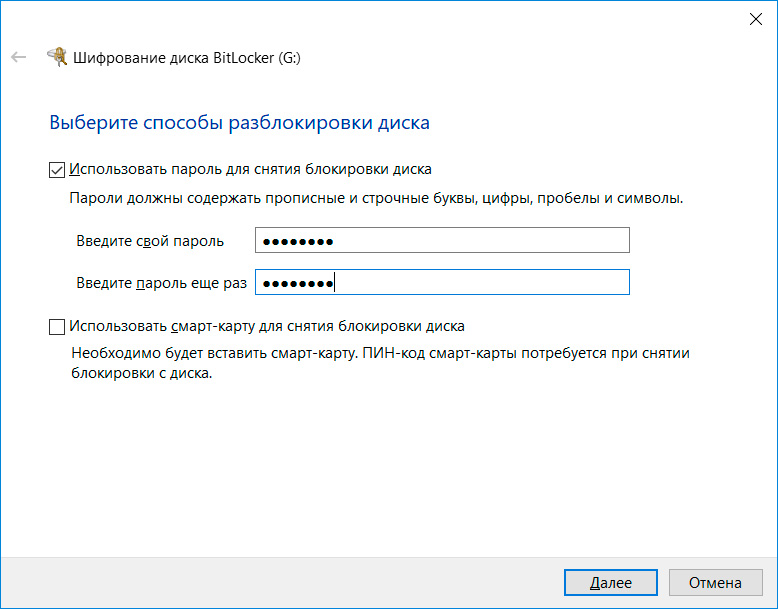

В следующем окне выбираете "Использовать пароль для снятия блокировки диска" и там два раза вводите соответствующий пароль. Разумеется, он должен быть достаточно защищенным, и у меня есть плохие новости: варианты password, password123 и petya123 не годятся.

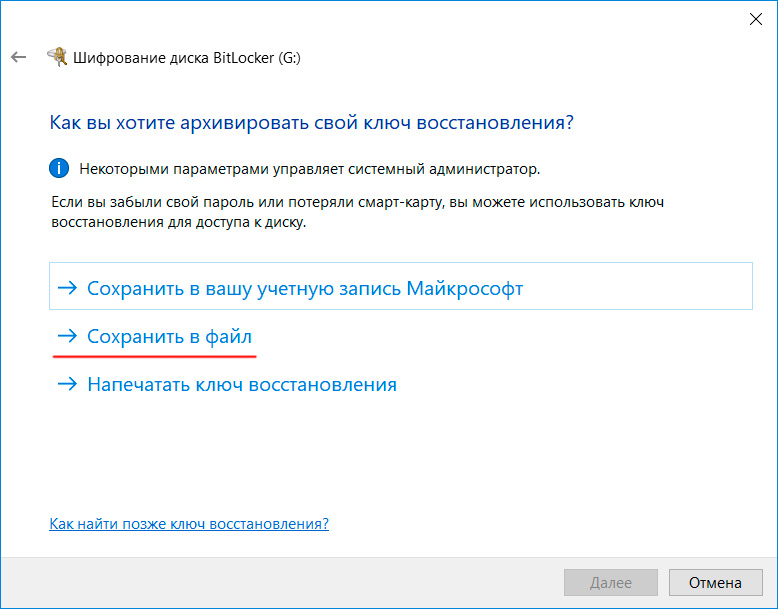

Далее вы можете предусмотреть восстановление доступа к флешке, на случай если вы забудете пароль. Если вы на компьютере используете учетную запись Майкрософт, а не локального пользователя, то можно сохранить ключ в учетной записи. Также его можно сохранить в файл (это обычный текстовый файл) или распечатать.

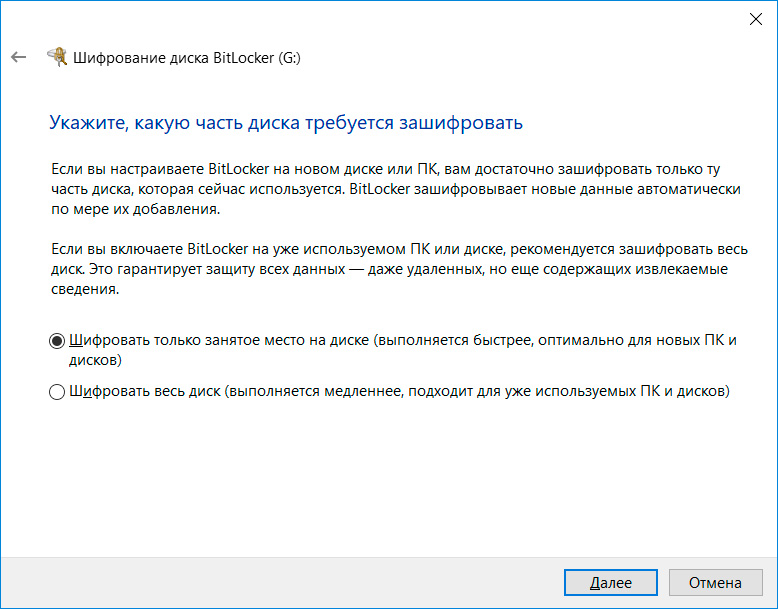

Следующее окно: первый вариант - для новых флешек или дисков, еще пустых, второй - если на них уже есть какие-то данные.

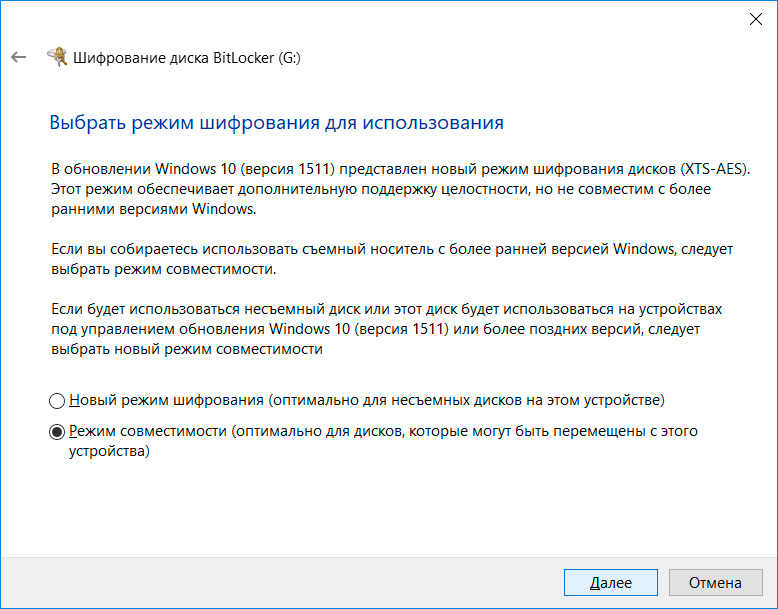

Выбор режима шифрования: для внешних накопителей, конечно же, нужно выбирать режим совместимости.

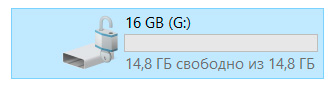

После этого запускается процесс шифрования. По его завершении флешка или диск станут доступными для записи и у них появится вот такой значок.

После отключения флешки и подключения ее на этом или любом другом компьютере с Windows она будет закрыта для доступа.

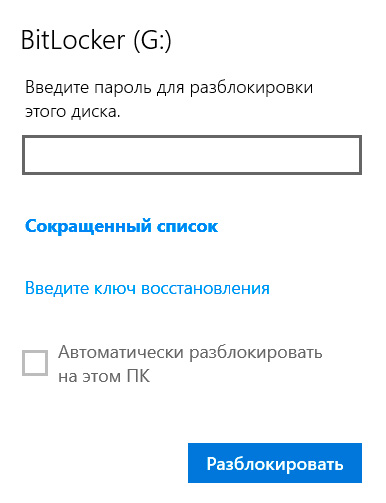

И подключиться к ней можно будет только после ввода правильного пароля.

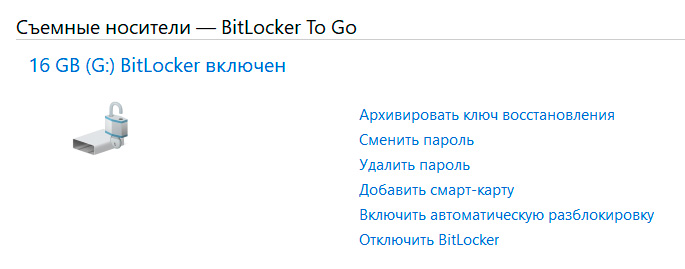

Если вам понадобится сменить пароль или отключить шифрование - на подключенной флешке нажать правую кнопку мыши и там "Управление Bitlocker".

***

Теперь о шифровании на дисках. Тот же Bitlocker можно использовать и для шифрования всего жесткого диска компьютера, но если у вас не так много конфиденциальных данных, то лучше просто создать зашифрованный контейнер нужного размера на диске и хранить соответствующие данные в нем. Зашифрованный контейнер будет представлять собой обычный файл, а при подключении к нему он будет работать как отдельный диск и все шифрование также будет производиться на лету, то есть для вас это все будет работать так, как будто вы имеете дело с обычным незащищенным диском.

Я перепробовал немало программ, решающих данную задачу, - как платных, так и бесплатных. На мой взгляд, самый удобный, надежный и при этом совершенно бесплатный вариант - приложение VeraCrypt. Это программа с открытым кодом, универсальная (есть под различные платформы), скачать ее можно здесь. Русский язык поддерживает, его можно включить в настройках.

Устанавливаете программу, запускаете. При необходимости в настройках меняете язык на русский: Settings-Language-Русский.

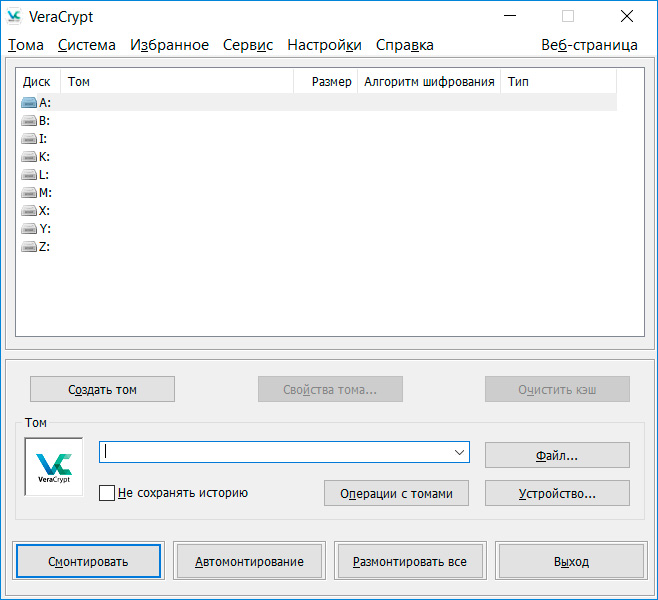

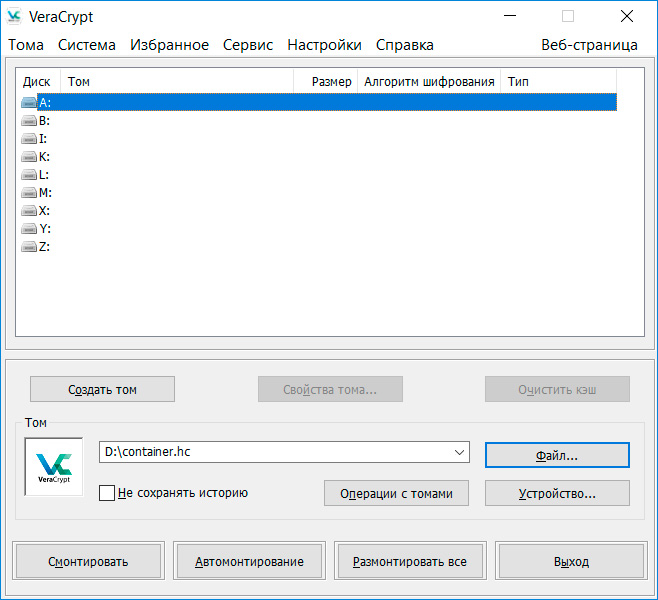

Вот ее главное окно.

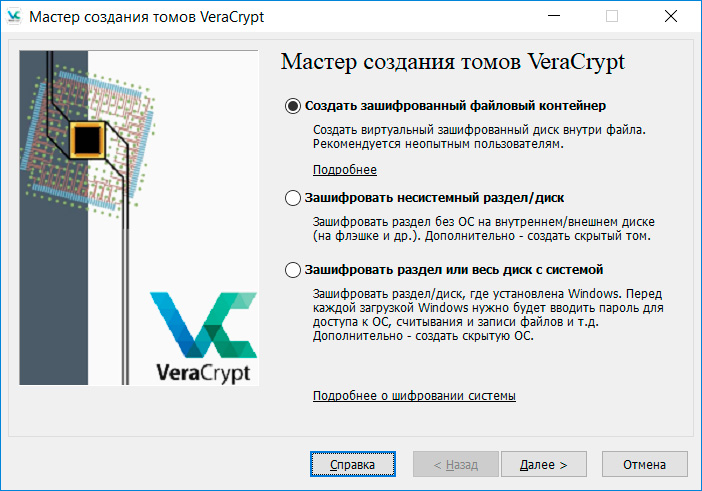

Для создания защищенного контейнера нажмите кнопку "Создать том". В следующем окне нужно выбрать создание зашифрованного файлового контейнера. Обратите также внимание на то, что программа умеет шифровать целиком несистемные и системные диски и разделы.

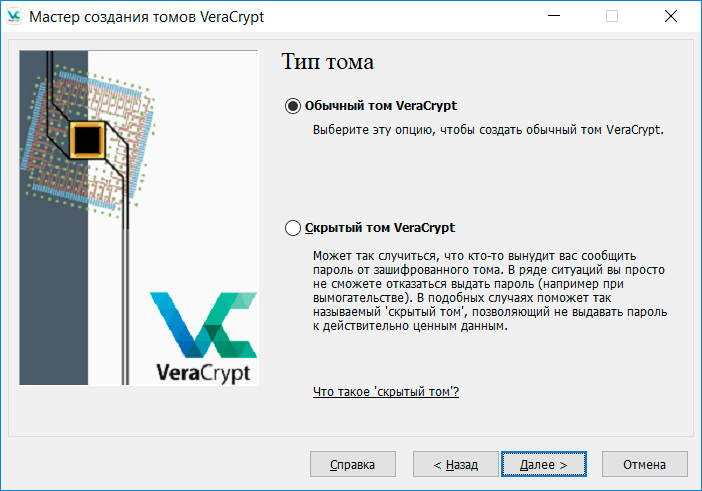

Можно создать обычный контейнер, а можно сделать скрытый - тогда его не будет видеть никто.

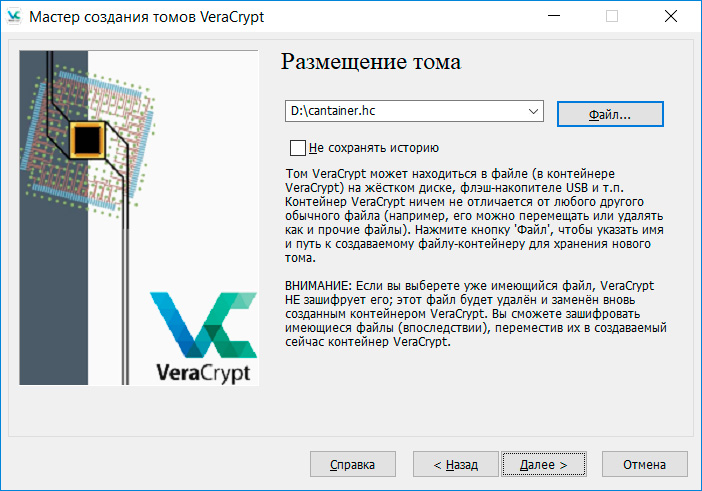

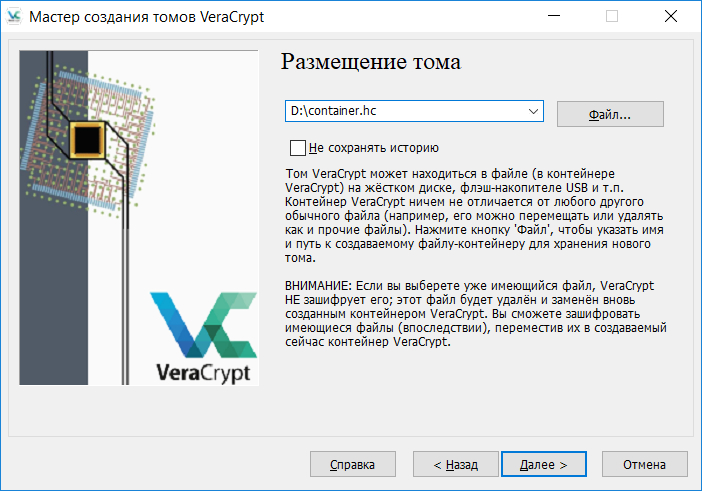

Теперь нужно дать название контейнеру и указать, где его разместить. Он будет представлять собой обычный файл с данными, и в дальнейшем вы его можете размещать где угодно. Для своих контейнеров VeraCrypt использует расширение "hc", однако в целях сокрытия контейнеров от посторонних вы можете задавать там любые другие расширения - например, "dat".

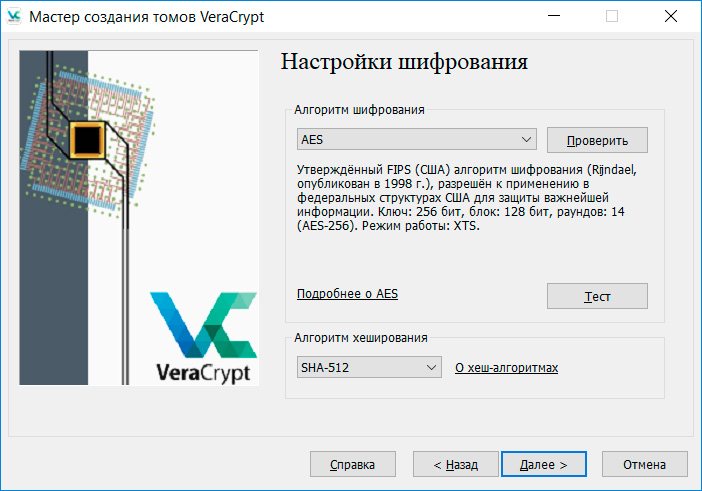

"Настройки шифрования" - оставляем все по умолчанию.

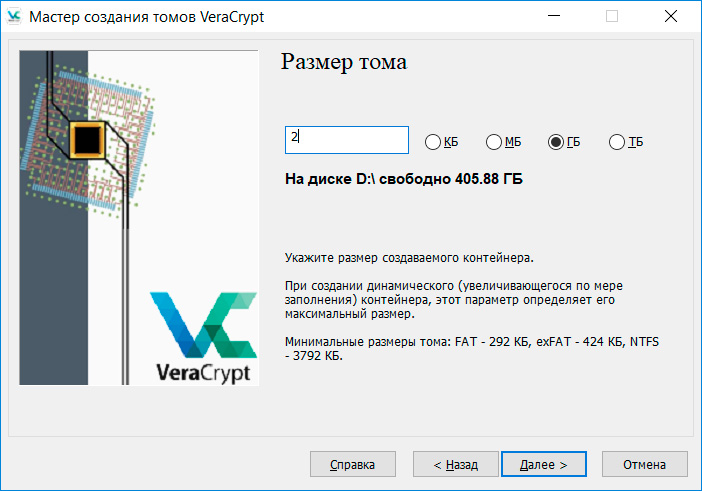

Теперь задаем размер контейнера. Единицы измерения можно выбрать - например, гигабайты.

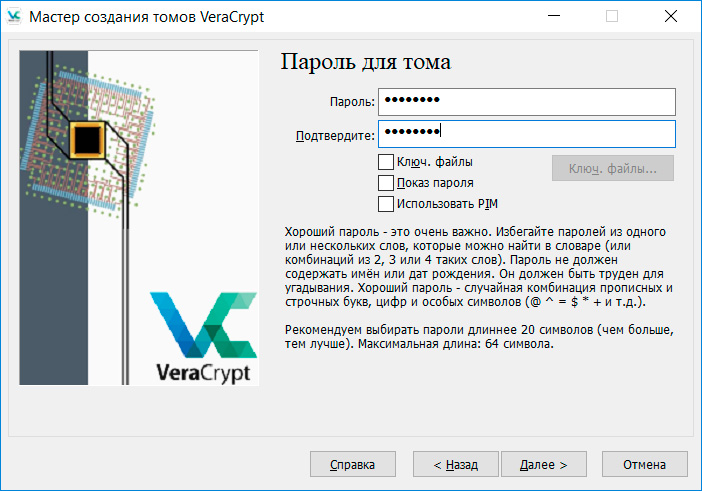

Задание пароля к контейнеру. В качестве дополнительных средств защиты можно использовать ключевые файлы (без них нельзя будет подключиться к контейнеру) или PIM ("Персональный умножитель итераций", усложняющий подбор пароля перебором).

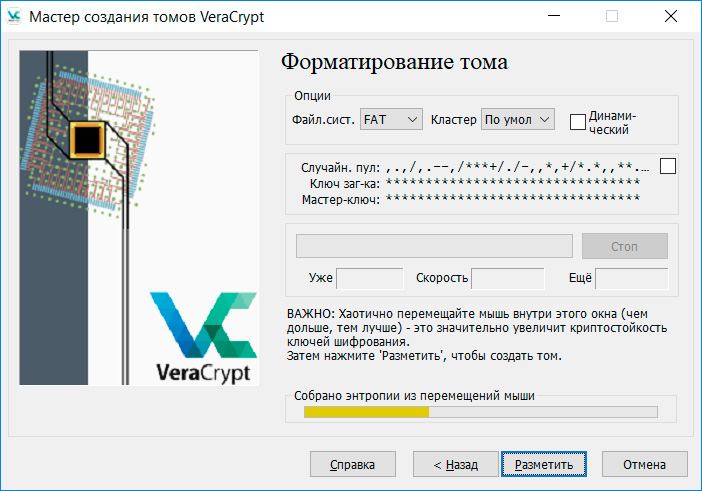

Далее программа вас попросит поперемещать курсор мыши туда-сюда, чтобы увеличить криптостойкость ключей шифрования, ну и после этого нужно нажать кнопку "Разметить".

На следующем этапе создается зашифрованный контейнер - на это потребуется какое-то время.

Подключается контейнер очень просто. В главном окне программы нужно нажать на кнопку "Файл" и указать путь к файлу.

Затем выбираете букву логического диска, под которым этот контейнер будет развернут. После этого нажимаете кнопку "Смонтировать" и вводите пароль. Если пароль правильный, то контейнер будет подключен в виде логического диска, с которым можно работать как с обычным диском - шифроваться все будет на лету.

Для отключения контейнера надо нажать кнопку "Размонтировать".

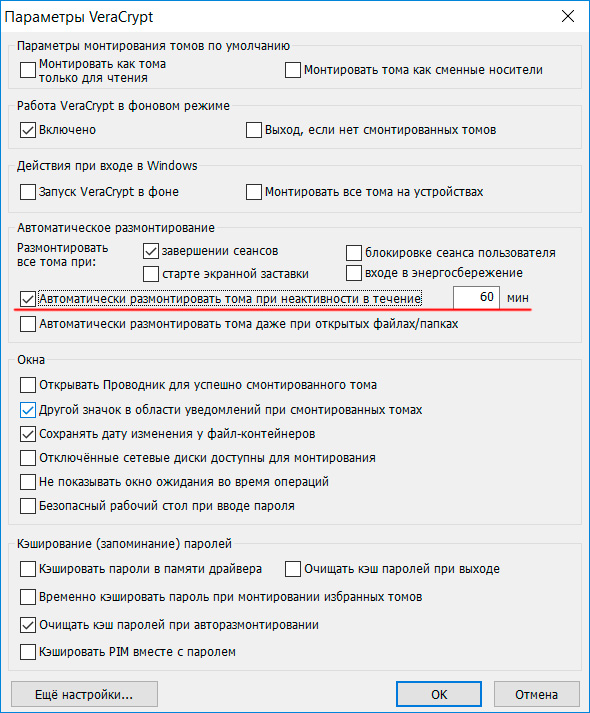

Кстати, обратите внимание, что в меню "Настройки - Параметры" можно задать автоматическое размонтирование контейнеров через определенный период неактивности. Это полезно для безопасности, а то мало ли что.

Также в основном окне программы можно включить опцию "Не сохранять историю" - тогда там не будет видно, какие файлы контейнеров вы вообще использовали. И эти файлы для безопасности можно хранить, например, среди данных каких-нибудь других программ, и тогда только вы будете знать, что эти контейнеры вообще существуют.

И вы их можете копировать, архивировать и переносить куда угодно на чем угодно. Также их спокойно можно держать в каких-нибудь интернетовских "облаках" - они же защищены. На новом компьютере просто нужно будет установить программу Veracrypt - и вы сможете подключить зашифрованный контейнер.

Это удобно, надежно и безопасно. Но только пароли к контейнерам не забывайте: обязательно записывайте их и храните в каком-нибудь безопасном месте. Потому что если вы забудете пароль, то доступ к контейнеру уже не получите: здесь система восстановления пароля не предусмотрена.

Аналогичным образом вы можете создать в этой программе зашифрованный внешний диск - например, для архивов. В системе Windows этот диск будет считаться неформатированным (его также можно сделать скрытым, чтобы система его вообще не видела), а в программе этот диск будет виден и его можно смонтировать, то есть подключить.

Бывает же, что винда не грузится по причине повреждения файловой системы, сектора там какие-то повреждаются. И запускается chkdsk, чтобы их как-то исправить. Замечал, что часто ошибки появляются в файлах с большим размером, типа .pst у почты microsoft outlook (наверное, по теории вероятности).

Но, как понимаю, они же особо не зашифрованы никак, и чекдиск их легко исправляет.

А что будет, если сектор повредится где-то на файле контейнера? А он у меня десятую, примерно, часть диска занимает. Смогу ли я смонтировать его тогда?

В TC скрытый том означает следующее - на логическом разделе диска или на флешке можно создать два зашифрованных тома. Один расположен в начале диска и по мере заполнения будет расти вперед. Другой расположен в конце диска и будет расти назад. При вводе пароля программа попытается расшифровать сначала первый том, потом второй. Формат зашифрованного тома специально не содержит никаких сигнатур. Не зная пароля невозможно отличить зашифрованный том от просто рандомного заполнения данными. Установленная программа шифрования как бы намекает на наличие секретного тома. Поэтому при _определенных_ обстоятельствах вас могут вынудить сообщить пароль. А наличие второго тома - недоказуемо. Даже если он у вас есть - можете идти в отказ.

Так что лучше веракрипт.

К тому же BL идет только в поставке энтерпрайз. При переустановке винды на хоум, про и т.д. прикрутить DL уже не получится. По мне - это еще один мощный недостаток.

Алекс, любая закрытая программа для шифрования по умолчанию скомпромитирована из-за закрытости кода и невозможности его проверить.

Тем более программа от микрософта.

ЗЫ Поясню, я имею в виду в отношении FBI, CIA, NSA етс. Хотя даже без них, я бы не доверяла закрытому коду с таким важным делом как шифрование

Алекс, у контейнера есть вполне определенное расширение hc, поэтому если знаешь эту программу, или не дай бог она установлена и ярлык висит на рабочем столе, то данный трюк не прокатит.

А посоветуйте, пожалуйста, программу для хранения паролей, номеров карт и другой небольшой структурированной информации для связки IOS/Android/Windows через dropbox?

Эта информация безусловно должна быть защищена, но ее обьем не настолько велик, чтобы требовалось создание зашифрованных контейнеров или флешек. Различные менеджеры паролей подходят гораздо лучше.

Как я понимаю, Алекс на защищенных архивах хранит секретные творческие планы 😄

Кроме того, корпоративная доменная политика все не зашифрованные битлокером внешние носители позволяет монтировать только read-only. Есть такое слово (два слова): HIPAA, ePHI.

типа стим клауд и этого всего

Против целенаправленной комплексной атаки это, конечно, не поможет, но против "пионеров-ленинцев" вполне себе средство.

1.Шифрованные диски/файлы/контейнеры работают медленнее нешифрованных, на SSD-дисках или быстрых флэшках это может быть малозаметно, но это так.

2.Шифрованные диски невозможно восстановить при ошибках секторов/файлов, как это делается кучей программ с обычными файловыми системами.

3.Если зашифрован системный диск полностью, а Винда сдохла или посыпались важные программы - его сложно, а иногда невозможно, починить из под внешней загрузки.

4.Бэкап шифрованных данных - тоскливое занятие, особенно если это контейнер, и совсем особенно - если скрытый контейнер, сохранять его прийдется в лучшем случае целиком - инкрементальные бэкапы в этом случае, практически невозможны.

5.При установке любого шифрования, особенно на внешние носители, сразу стоит подумать о возможных проблемах с переносом данных на другие системы и о том, что когда-то эта Винда упокоится и надо будет это все переносить на следующую (не факт, что все перенесется на лету и будет работать).

Это все не отговорки от шифрования, а просто повод задуматься, какие именно данные стоит защищать и как это лучше организовать.

Для особо конфиденциальных данных, есть специальные флэшки, которые кроме заранее подготовленного криптоконтейнера, имеют механизм самоуничтожения при краже или попытке взлома, алгоритмы активации - там разные, а физически, флэшка инициирует пиропатрон и микрокапсулу с кислотой, которая уничтожает электронную начинку внутри - снаружи это почти незаметно, корпус флэшки неразборный и сделан из нержавейки.

А вот насчет насчет бэкапов... блочная дельта позволит только лишь сэкономить объем сохраняемого, но вот рестор прийдется все равно делать всему контейнеру, если что - восстановить дискретно нужные файлы за нужное время, это не пройдет.

И 4. Насколько помню, VeraCrypt (и ныне почивший Truecrypt) меняют не весь файл-контейнер, поэтому можно использовать дельта блочный бэкап.

ПС: в качестве алгоритмов шифрования для контейнеров лучше использовать те, которые поддерживаются аппаратно процессором (обычно это AES), а то в случае использования экзотичных алгоритмов можно столкнуться с падением производительности при работе с контейнером.

У которых есть синхронизация, зашифрованные бекапы, генерация паролей и прочее.

Выбор алгоритмов шифрования для рядового пользователя - имхо, это паранойя. Более правильно выбирать стойкие пароли.

Веракрипт форкнулся раньше, чем была остановлена работа над трукриптом и, в основном, использует его кодовую базу. Для него тоже был проведен независимый аудит.

А почему была остановлена работа над трукриптом и почему после этого они рекомендовали использовать битлокер, хотя до этого всячески его критиковали, это неизвестно. Возможно, под давлением, как был до этого закрыт лавабит.

ru.wikipedia.org ,

www.microsoft.com