Адрес для входа в РФ: exler.bar

Я вообще много всяких разных своеобразных памятников видел. (Достаточно, например, зайти в южное крыло Востряковки - там вдоль центральной аллеи идет такое...) Но вот ТАКОГО я точно никогда не видел! (Вот тут в FB нашел.) Причем заметьте - это обычное деревенское кладбище, судя по окружению.

P.S. Подробности.

Выяснил самую главную проблему, которая встает перед теми, кто живет поочередно на две страны.

Нужно помнить пин-коды сразу от двух карточек!

Приходит письмо от какой-то неизвестной мне конторы о том, что я, дескать, записался на их мастер-класс в Екатеринбурге. От меня до Екатеринбурга примерно 5500 км, ну и я внимания сначала не обратил - мало ли всякого спама приходит.

Но тут снова приходит от этой конторы спам - мол, вот вам всякая информация как записавшемуся на наш мастер-класс. В ответ пишу письмо о том, что я не записывался ни на какие мастер-классы и чтобы они перестали спамить на этот адрес.

Получаю от них удивленное письмо - вот, мол, ваша регистрация, так что нечего морочить нам голову. В свою очередь спрашиваю у них: не слышали ли они о том, что при любой регистрации и вводе электронного адреса от этого адреса полагается получить подтверждение, так как адрес легко подделывается. И это базовое правило, которое существует уже лет двадцать. На это они мне ничего вразумительного не ответили.

Но самое смешное - не это. Самое смешное - это то, что мастер-класс они проводят по ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ, my ass! И при этом они и понятия не имеют, что это такое.

P.S. Что характерно, контора довольно солидная, существует давно и все такое.

Традиционный лучок приготовленных для "цифрового рюкзачка" всяких железок, которые я беру с собой в Испанию, чтобы писать по ним обзоры. Большинство привезено интернет-магазином "Юлмарт", за что им большое спасибо, но есть также смартфоны, привезенные другими партнерами или производителями. Ну и еще в рюкзачок, разумеется, будет заложен Sony RX1, которым это дело фотографировалось.

Из других фотоаппаратов - самая маленькая зеркалка Canon EOS 100D и беззеркалка со сменной оптикой Canon EOS M.

Ультрабук от Sony - Vaio Pro 11 - очень изящный и почти невесомый. При этом хорошие характеристики железа. Я вообще Vaio не особо люблю, но посмотрим.

Еще самсунги - смартфон Mega шестидюймовый, планшет Note восьмидюймовый. Двухсимочный Philips Xenium W732 с очень емкой батареей. Сверхтонкий Huawei Ascend P6. Очень интересный Lenovo K900, ну и HTC One Dual sim (этот пойдет в первую очередь, он у меня сейчас - основной аппарат).

Вот такой наборчик на ближайшее время.

Очень верно подмечено. Вот просто очень!

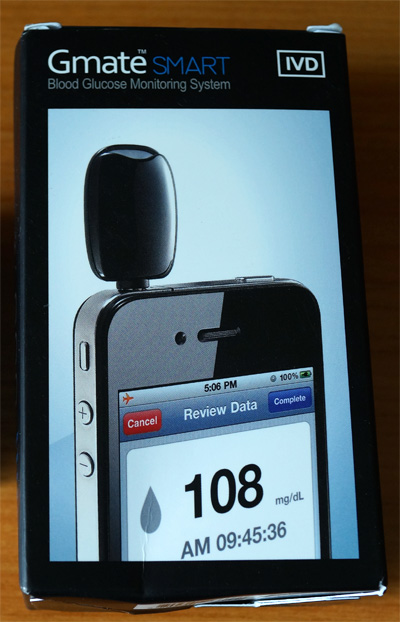

Из интернет-магазина Glucomate привезли показать инновационный глюкометр. Если кто вдруг не в курсе, глюкометр - это устройство для измерения сахара в крови. Здоровым людям глюкометр дома, как правило, не нужен (хотя сахар в крови обязательно нужно периодически измерять), а вот диабетикам глюкометр просто необходим, потому что им нередко требуется измерять сахар несколько раз в день - для контроля.

Глюкометры как отдельные устройства работают очень просто: вы вставляете в прибор тест-полоску, специальным автопрокалывателем (ланцетом) колете палец, помещаете капельку крови в соответствующий отсек полоски, после чего через несколько секунд прибор выдаст вам показатель. Основная проблема таких приборов - в них невозможно вести статистику, получать графики и так далее. Большинство приборов хранит значения только нескольких последних измерений и их можно просто пролистывать, а это неудобно, так что данные приходится записывать в бумажный или электронный журнал диабетика.

Ну и вот в корейской компании PHILOSYS, чью продукцию предлагают в этом магазине, вдруг додумались, что, по-хорошему, все эти измерения надо записывать и анализировать в смартфоне! Пускай смартфон все это помнит - на то он и существует.

В результате они создали крайне интересный глюкометр под названием Gmate Smart. Этот глюкометр работает со всеми iPhone, iPod touch и всеми iPad (а также рядом андроидных смартфонов).

Коробочка выглядит вот так.

А вот комплектация. Черная штучка, похожая на брелок - это сам глюкометр и есть. Плюс в комплект входит ланцет и набор игл для него, десяток тест-полосок. Тест-полоски также приобретаются отдельно - у них на сайте.

Как это все работает.

Моего хостера Zenon люто ддосят (по словам службы поддержки). Поэтому некоторое время могут быть проблемы с доступом к сайту.

Нет, испанцы тоже оказались - мо-лод-цы! Построили 47-этажное элитное здание в Бенидорме, недалеко от Аликанте (есть еще очень забавный сериал с названием Benidorm). Самое высокое здание в Евросоюзе, как пишут. И у него всего-то забыли сделать лифт. Ну, так получилось. Здание построено, квартиры проданы.

Нужно срочно там покупать квартирку - вот так выйдешь пару раз в день за хлебушком, пару кило-то и сбросишь! Я думаю, здание будет пользоваться большой популярностью.

Решил, что пора уже переходить на классические средства обработки изображений, в результате чего приобрел Adobe Lightroom. (Он еще и стоить стал совершенно по-божески.) Ну, приобрел-то приобрел, однако на сайте лицензий Adobe мне серийник изготовляли аж почти неделю. Они его из "гранита отливали"©, что ли? Или просто мою кандидатуру проверяли: достоин - не достоин...

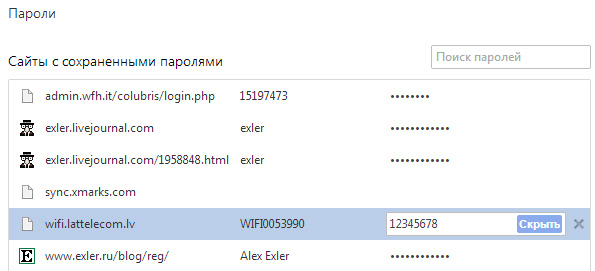

Для любителей хранить логины-пароли непосредственно в браузере. Представьте себе, что кто-то посторонний (или даже не посторонний) сел за ваш компьютер и что-то там делает в браузере Chrome - ну, знаете, всякое там "дай почту проверить". В адресной строке браузера посторонний вводит очень простое заклинание "chrome://settings/passwords", после чего он получает вот такой прелестный списочек, где у каждого пароля есть милая кнопочка "Показать".

Чудесно, не так ли?

А вывод очень простой. Логины-пароли никогда нельзя запоминать средствами браузера - это и несекьюрно, и очень ненадежно. Нужно использовать проверенные менеджеры паролей - лично я уже много лет использую Roboform. Он слегка платный, но оно того стоит. Есть также бесплатный Lastpass: он, на мой взгляд, Roboform'у по нескольким параметрам уступает, но большинству пользователей он вполне подходит.

Интересно, это просто куча дублей или где-то подрисовывали?

Кто недавно был в "Домодедово" - расскажите, плиз, что там происходит? А то ходят слухи о каких-то диких толпах на паспортный контроль при выезде. В 5-6 утра там тоже дикие толпы? Просто хочется знать, за сколько туда приезжать.

Сотрудники компании Trustwave SpiderLabs обнаружили критическую уязвимость в японских Smart-унитазах модели Lixil Satis. Управление унитазами этого класса осуществляется с помощью специального Android-приложения My Satis, разработанного компанией Lixil.

Это приложение позволяет пользователю запустить проигрывание определенной музыки, указать личные настойки, а также запускать смыв воды и поднятие сидения. Программа также ведет протокол посещения уборной пользователем, что позволяет следить за состоянием личного здоровья.

Сотрудники Trustwave SpiderLabs установили, что в приложении для Android установлен стандартный пинкод «0000», благодаря чему любой пользователь может подключиться к унитазу через Bluetooth. Это удалось установить в результате декомпиляции исходного кода приложения.

Таким образом, злоумышленнику достаточно скачать с Google Play приложение My Satis и он сможет получить доступ к любому унитазу, доступному по Bluetooth. (Отсюда.)

Ну все, пацаны, теперь все! Теперь спокойно не пописать, не говоря уже о номере два!